Google Chrome および Microsoft Edge Web ブラウザーの拡張スペル チェック機能は、個人を特定できる情報 (PII) および場合によってはパスワードを含むフォーム データをそれぞれ Google および Microsoft に転送します。

これは、これらの Web ブラウザーのよく知られた意図的な機能かもしれませんが、送信後にデータがどうなるか、特にパスワード フィールドに関しては、この慣行がどれほど安全であるかについて懸念が生じます。

Chrome と Edge はどちらも、基本的なスペル チェッカーが有効になった状態で出荷されます。 ただし、ユーザーが手動で有効にした場合の Chrome や Microsoft Editor の改善されたスペル チェックなどの機能には、これらの潜在的なプライバシー リスクがあります。

スペルジャッキング: これは、PII 情報を Big Tech に送信するスペルチェッカーです。

Chrome や Edge などの主要な Web ブラウザーを使用している場合、強化されたスペル チェック機能が有効になっている場合、フォーム データはそれぞれ Google と Microsoft に送信されます。

訪問している Web サイトによっては、フォーム データ自体に個人を特定できる情報が含まれる場合があります。これには、社会保障番号 (SSN) / 社会保障番号 (SIN)、名前、住所、電子メール、生年月日 (DOB) などがありますが、これらに限定されません。連絡先情報、銀行および支払い情報など

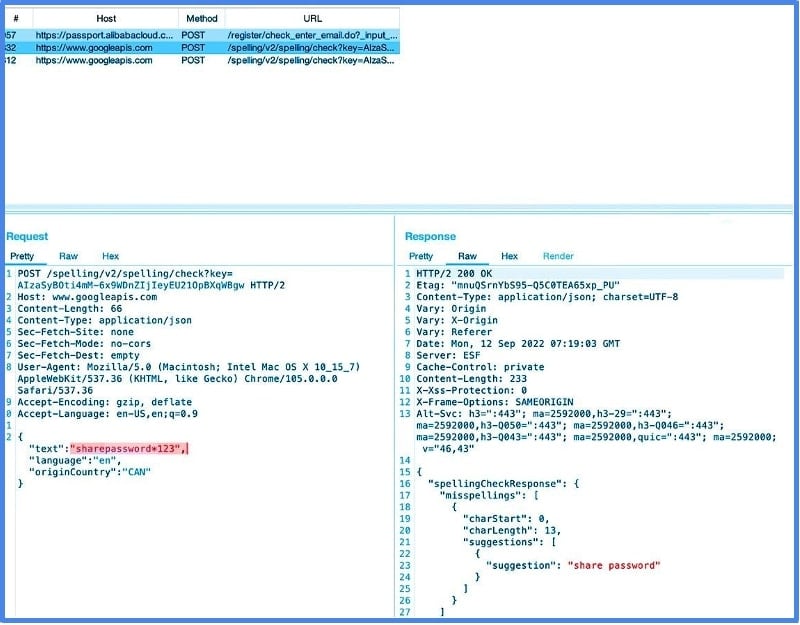

JavaScript セキュリティ会社 OTTO-JS の共同創設者で最高技術責任者の Josh Summit は、同社のスクリプト動作検出をテストしているときにこの問題を発見しました。

Chrome Enhanced Spellcheck または Edge の Microsoft Editor (スペル チェック) が有効になっている場合、これらのブラウザーのフォーム フィールドに入力された「すべて」が Google と Microsoft に送信されました。

「さらに、[パスワードを表示]をクリックすると、改善されたスペル チェッカーがパスワードを送信します。これは基本的に、データのスペルです」と otto-js は次のように説明しています。 ブログ投稿.

「世界最大のウェブサイトのいくつかは、ユーザーがログインしたり、フォームに記入したりする際に、ユーザー名、電子メール、パスワードなど、機密性の高いユーザーの PII 情報を Google と Microsoft に送信する必要があります。企業がこれを自社に開示することはさらに重要です。データベースやクラウド インフラストラクチャなどの内部資産のエンタープライズ組織。

ユーザーは、たとえば、パスワードのコピーと貼り付けが許可されていないサイトや、パスワードの入力ミスが疑われる場合に、「パスワードを表示」オプションに頼ることがよくあります。

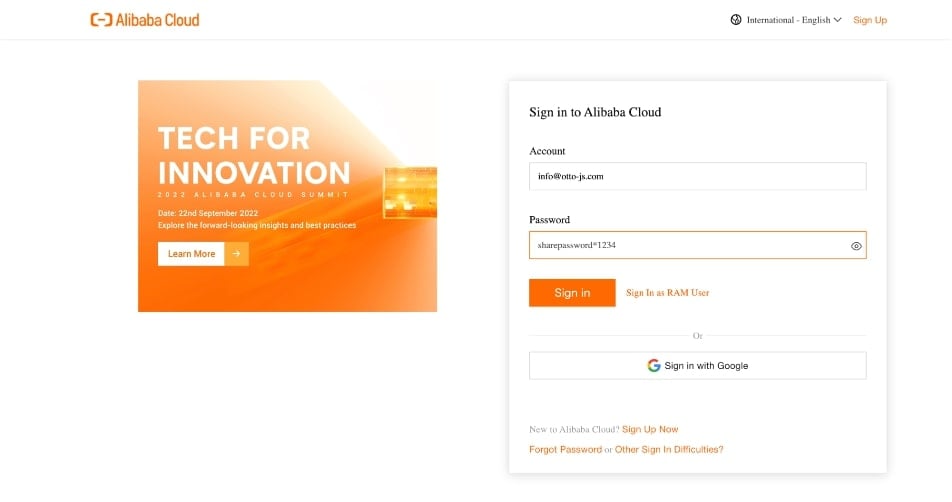

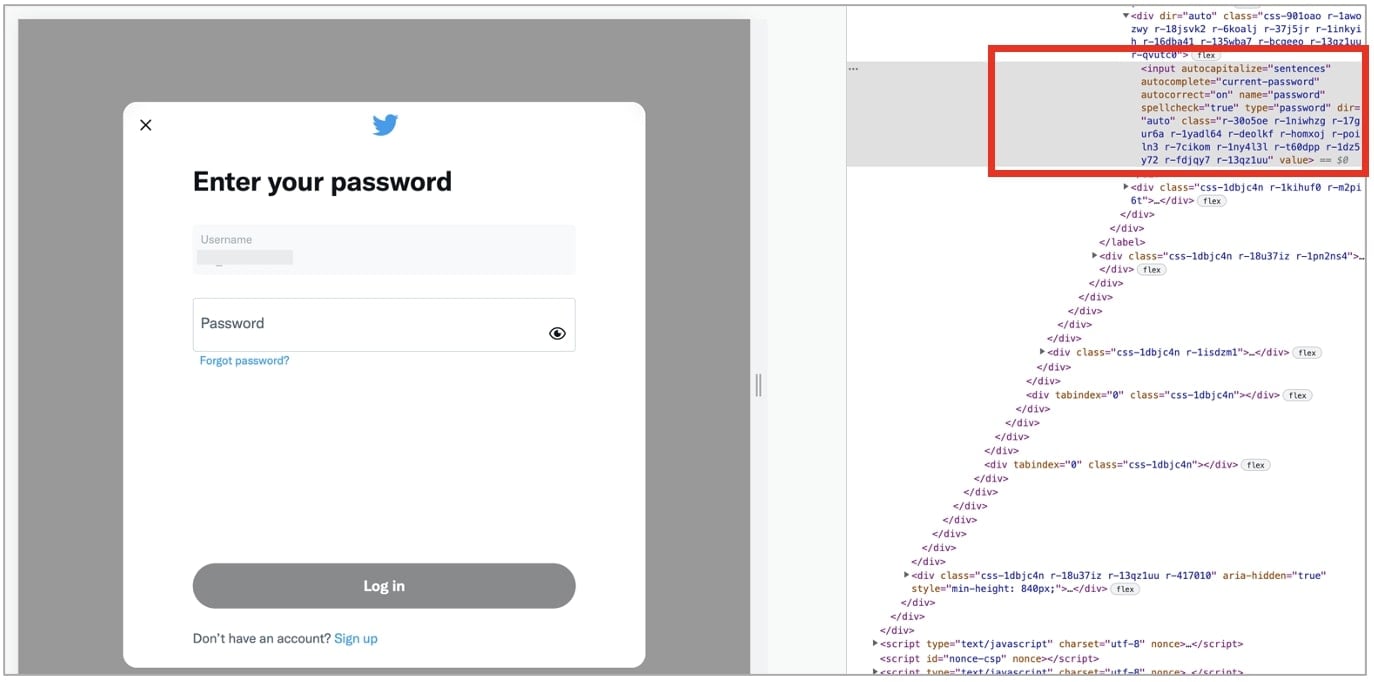

説明のために、otto-js は Chrome Web ブラウザーで Alibaba のクラウド プラットフォームの資格情報を入力するユーザーの例を共有していますが、このデモには任意の Web サイトを使用できます。

拡張スペル チェックを有効にし、ユーザーが[パスワードを表示]をクリックすると、ユーザー名とパスワードを含むフォーム フィールドが Google に送信されます。 googleapis.com.

デモンストレーション ビデオも会社によって共有されています。

BleepingComputer は、Chrome を使用して次のような主要なサイトにアクセスするテストで、資格情報が Google に転送されていることも確認しました。

- CNN – Show Password を使用する場合のユーザー名とパスワード

- Facebook.com -[パスワードを表示]を使用する場合のユーザー名とパスワードの両方

- SSA.gov (社会保障ログイン) — ユーザー名フィールドのみ

- Bank of America – ユーザー名フィールドのみ

- Verizon – ユーザー名フィールドのみ

シンプルな HTML ソリューション: “Spelling = False”

フォーム フィールドは HTTPS 経由で安全に送信されますが、ユーザー データがサード パーティ (この例では Google サーバー) に到達すると、ユーザー データがどうなるかはすぐにはわかりません。

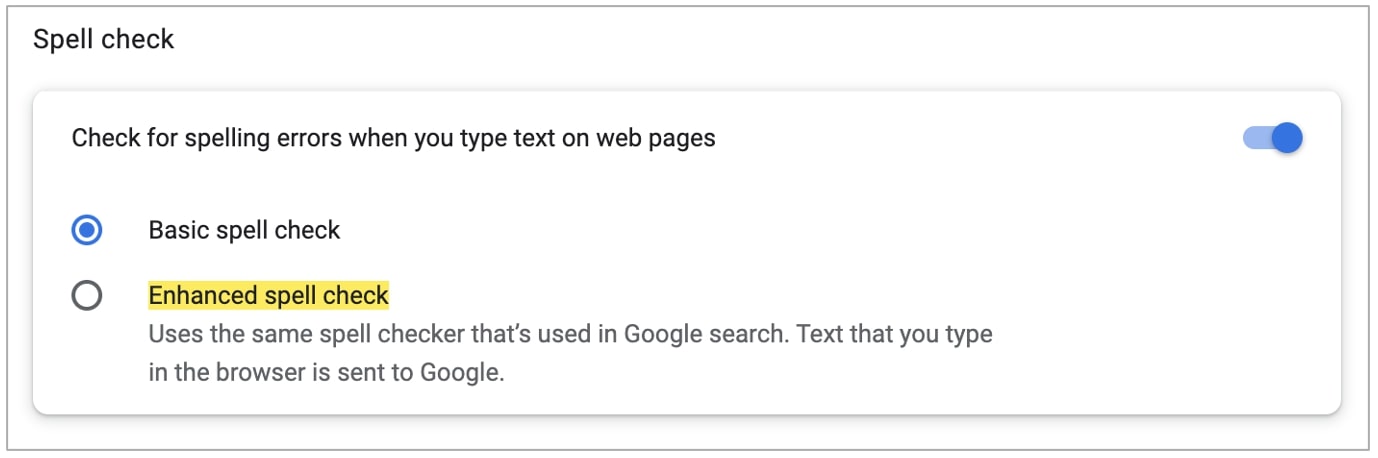

「 強化されたスペル機能 これは Chrome でデフォルトで有効になっており、Google にデータを転送しない基本的なスペル チェッカーと競合することに注意してください。

Chrome で拡張スペル チェックが有効になっているかどうかを確認するには、次のリンクをコピーしてアドレス バーに貼り付けます。 その後、オンまたはオフを選択できます。

chrome://設定/? 検索 = 強化 + スペル + チェック

スクリーンショットからわかるように、機能の説明には、強化されたスペル チェックを有効にすると、「ブラウザに入力したテキストが Google に送信される」と明示的に記載されています。

「ユーザーが入力するテキストは機密性の高い個人情報である可能性があり、Google はユーザー ID に関連付けず、サーバー上で一時的に処理するだけです。ユーザーのプライバシーをさらに確保するために、スペル チェックからパスワードを積極的に除外します」と Google は共同声明で続けました。私たちとの声明。

「私たちはセキュリティ コミュニティとの協力を重視しており、ユーザーのプライバシーと機密情報をより適切に保護する方法を常に模索しています。」

Edge の場合、Microsoft Editor Spelling & Grammar Checker はファイルです ブラウザアドオン この動作を行うには、明示的にインストールする必要があります。

BleepingComputer は、公開に先立って Microsoft に問い合わせました。 この件については検討中であるとのことでしたが、まだ回答がありません。

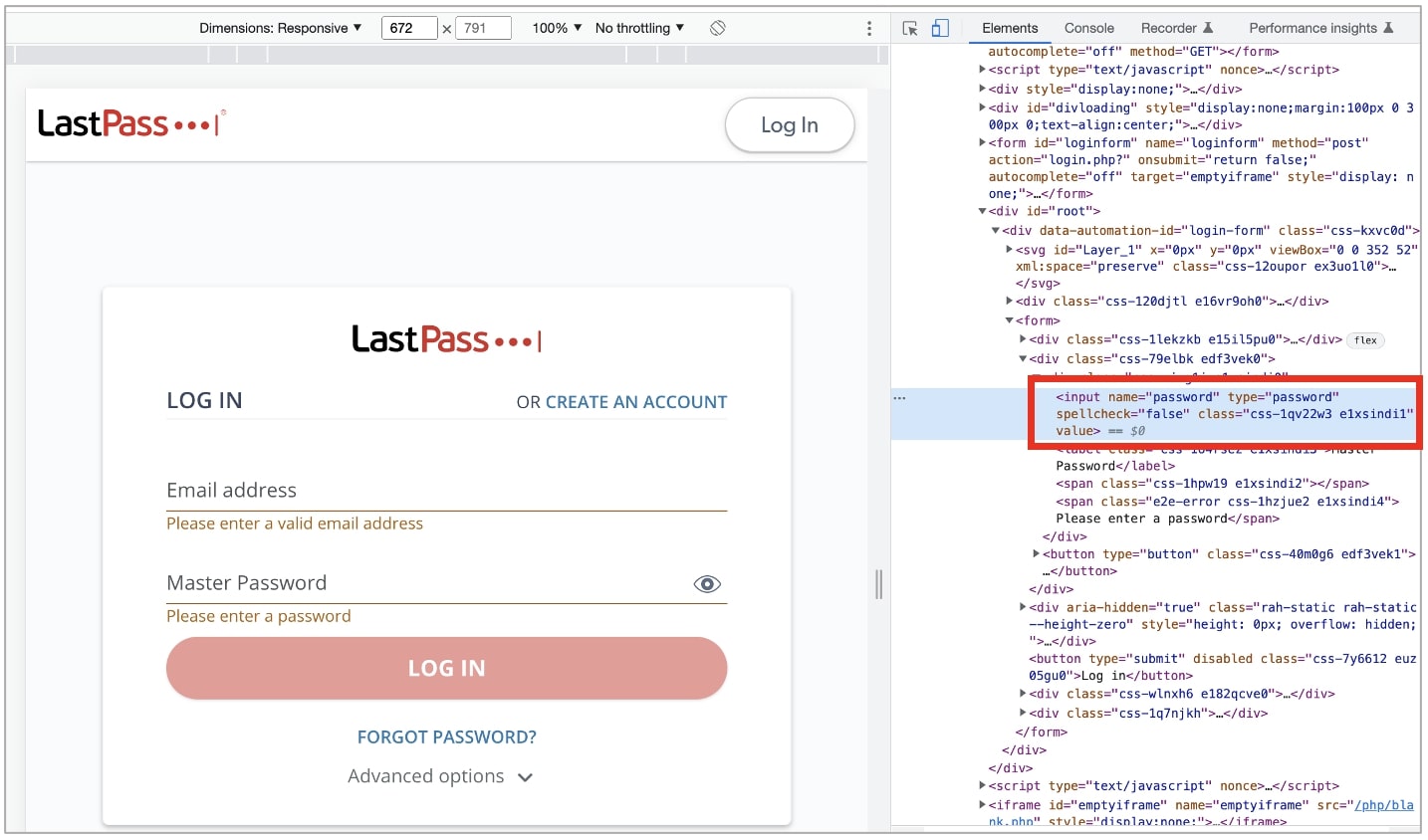

otto-js は攻撃ベクトルを「スペルジャッキング」と呼び、Office 365、Alibaba Cloud、Google Cloud – Secret Manager、Amazon AWS – Secrets Manager、LastPass などのクラウド サービスのユーザーに懸念を表明しました。

otto-js レポートに対応して、AWS と LastPass の両方が問題を軽減しました。 LastPass の場合、簡単な HTML 属性を追加することで解決できました。 スペル=「間違っている」 パスワード欄へ:

フォームのテキスト入力フィールドから離れたときの HTML 属性 “Spelling” は、 Web ブラウザーは通常、それが正しいと想定します。 デフォルトでは。 スペルチェックが明示的に設定された入力フィールド 間違い Web ブラウザのスペル チェッカーでは処理されません。

「企業は、すべての入力フィールドに ‘spelling=false’ を追加することで、顧客の個人を特定できる情報を共有するリスクを軽減できますが、これはユーザーに問題を引き起こす可能性があります」と otto-js は説明しています。ユーザーは、スペル チェックで入力されたテキストを実行できるようになりました。

または、機密データを含むフォーム フィールドにのみ追加することもできます。また、企業は「パスワードを表示する」機能を削除することもできます。

皮肉なことに、Twitter のログイン フォームには「パスワードを表示」オプションがあり、パスワード フィールドの「スペル」HTML 属性が true に設定されていることに気付きました。

追加の予防策として、Chrome と Edge のユーザーは、強化されたスペル チェックを無効にすることができます (上記の手順に従います)。 Edge から Microsoft Editor アドオンを削除する 両社は、拡張スペルチェッカーを見直して、パスワードなどの機密フィールドの処理を除外しています。

More Stories

ナイジェリアは、アブジャテックハブを強化するために日本から1210万ドルを保証します

Nintendo Switch の最高のグラフィックス: 7 年間にわたるサードパーティ開発者の才能の結晶

エヌビディアの失望で日本の日経平均株価が下落